Derzeit nutzen viele Mitarbeiter ihre privaten Geräte im Unternehmensumfeld und speichern Unternehmensdaten darauf. Der als „Bring Your Own Device“(BYOD) bezeichnete Trend birgt für Unternehmen viele Gefahren, welche die Oracle Mobile Security Suite zu beherrschen versucht. Die Oracle Mobile Security Suite wurde von dem Start-Up Bitzer Mobile entwickelt, später von Oracle gekauft und in die Produktpalette integriert.

Herausforderungen bei BYOD

Bei der Nutzung der eigenen mobilen Endgeräte im Unternehmensumfeld sind die Unternehmensdaten mehr Gefahren ausgesetzt, als bei unternehmenseigenen Geräten. Falls der Mitarbeiter zum Beispiel den Unternehmens-Exchange Server auf seinem eigenen Smartphone konfiguriert, ist es dem Mitarbeiter jederzeit möglich auf seine E-Mails, Kalender und Kontakte zuzugreifen. Dies erhöht zwar die Erreichbarkeit und Produktivität, bringt jedoch auch einige Gefahren mit sich. Bei Verlust des Smartphones sind auch die Zugänge und die auf dem Handy befindlichen Daten verloren. Dies gilt natürlich gleichermaßen für private und geschäftlich Geräte, doch bei privaten Geräten ist die Handlungsfähigkeit des Unternehmens eingeschränkt. Da die privaten und geschäftlichen Daten auf dem Smartphone nicht klar voneinander getrennt sind, ist es dem Unternehmen nicht gestattet, Daten des Smartphones zu löschen. Dadurch würden auch die privaten Daten des Mitarbeiters gelöscht werden. Darüber hinaus ist es dem Unternehmen nicht möglich, Richtlinien für die geschäftlichen Daten zu aktivieren bzw. deren Einhaltung zu kontrollieren, ohne das dies auch die privaten Daten betreffen würde.

Funktionen der Oracle Mobile Security Suite

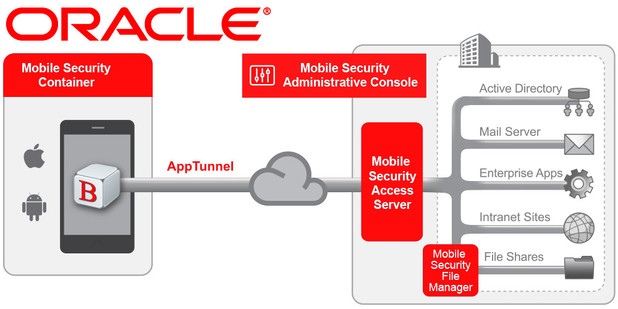

Die Oracle Mobile Security Suite adressiert diese Probleme durch die Möglichkeit private und geschäftliche Daten klar voneinander zu trennen. Ausgangspunkt dafür ist ein sogenannter Container, der die geschäftlichen Apps und deren Daten kapselt. Unternehmensanwendungen werden nur innerhalb des Containers installiert und dadurch in einer abgesicherten Umgebung ausgeführt. Jegliche Zugriffe von Apps aus dem Container heraus sind durch eine Art VPN-Tunnel grundsätzlich verschlüsselt, ein Zugriff von privaten Applikationen in den Container herein ist nicht möglich. Der Container ist selbstverständlich passwortgeschützt (Anbindung an Enterprise Active-Directory o.ä. möglich) und jegliche Daten innerhalb des Containers werden verschlüsselt abgespeichert.

Um nun ein Gerät mit der Oracle Mobile Security Suite auszurüsten, muss im ersten Schritt die Container-App installiert werden. Die Container-App sieht auf den ersten Blick wie eine normale App aus, nach Start der Container-App muss man sich zuerst erfolgreich authentifizieren, dann erscheint der Unternehmens-Workspace. Dieser Unternehmens-Workspace beinhaltet einen App-Katalog und die installierten Apps. Der App-Katalog wird verwendet um weitere Applikationen innerhalb des Containers zu beziehen. Innerhalb des App-Katalogs stehen per Default ein sicherer Browser, Mail, Kalender, Kontakte-App zur Verfügung. In den App-Katalog können aber auch individuelle Apps hinzugefügt werden, von denen die kompilierte aber nicht signierte App zur Verfügung steht.

Um eine App in den App-Katalog aufzunehmen, steht die Mobile Security Administrative Console zur Verfügung. Sowohl auf iOS, als auch auf Android Geräten wird dadurch der plattformspezifische App-Store umgangen. Auf Apple Geräten ist daher kein App-Review durch das iOS-Team notwendig, um eine App in dem App-Katalog zu listen.

Die Mobile Security Administrative Console ermöglicht die Verwaltung der Berechtigungen, Apps und installierter Container. Es ist möglich einzelne Container zu sperren oder zu löschen (wipen). Bei dem wipen eines Containers bleiben alle privaten Daten des mobilen Gerätes unberührt, nur die Daten innerhalb des Containers werden gelöscht. Damit dieser Löschvorgang ausgeführt wird muss das mobile Gerät eine Netzwerkverbindung besitzen, der Container aber nicht gestartet sein (Push-Benachrichtigung). Durch ein Rechtesystem ist es möglich bestimmten Mitarbeitern bzw. Rollen den Zugriff auf Apps oder anderer Funktionen anhand verschiedener Parameter (z.B. Location, Uhrzeit, Netzwerkverbindung) zu kontrollieren. Dadurch ist es z.B. möglich einem Mitarbeiter nur Zugriff auf besonders kritische Apps zu erlauben, wenn er sich innerhalb des Unternehmens-Campus oder WLAN-Netzwerkes befindet. Es gibt auch eine Möglichkeit um neue Versionen von Apps hochzuladen und das Update auf Mitarbeitergeräte zu erzwingen.

Mehr Informationen zur Mobile Security Suite gibt es unter: http://www.oracle.com/us/products/middleware/identity-management/mobile-security/overview/index.html